WINDOWS

Elle affiche des informations utiles liées à la connexion telles que le port utilisé ou encore la vitesse du serveur auquel l’utilisateur est connecté [...] un logiciel qui permet de naviguer en tout anonymat sur le web , ultrasurf pour un surf securise et confidentiel / ultrasurf propose des fonctionnalités offrant à l’utilisateur la possibilité de surfer incognito | il permet non seulement de préserver la confidentialité mais aussi de contourner certaines restrictions concernant la navigation ; plus précisément ce logiciel ajoute un mode de surf anonyme au navigateur utilisé : son principe de fonctionnement repose sur le système de navigation par proxy et il intègre également des fonctionnalités de nettoyage des historiques tout cela fait d’ultrasurf un utilitaire très complet pour surfer en tout anonymat sur internet Efficace

permet d’effacer les historiques

prise en main rapide

ce logiciel apporte une grande aide pour préserver la vie privée de l’utilisateur lors de la navigation sur internet

Elle affiche des informations utiles liées à la connexion telles que le port utilisé ou encore la vitesse du serveur auquel l’utilisateur est connecté [...] un logiciel qui permet de naviguer en tout anonymat sur le web , ultrasurf pour un surf securise et confidentiel / ultrasurf propose des fonctionnalités offrant à l’utilisateur la possibilité de surfer incognito | il permet non seulement de préserver la confidentialité mais aussi de contourner certaines restrictions concernant la navigation ; plus précisément ce logiciel ajoute un mode de surf anonyme au navigateur utilisé : son principe de fonctionnement repose sur le système de navigation par proxy et il intègre également des fonctionnalités de nettoyage des historiques tout cela fait d’ultrasurf un utilitaire très complet pour surfer en tout anonymat sur internet Efficace

permet d’effacer les historiques

prise en main rapide

ce logiciel apporte une grande aide pour préserver la vie privée de l’utilisateur lors de la navigation sur internet

Le principe de fonctionnement d’ultrasurf est simple en fait il ajoute un mode de navigation anonyme au navigateur utilisé ... elle affiche

Editeur : UltraReach | Langue :

| Ajouté le :18/02/2014 | Mise à jour le :26/03/2014

Internet >

Navigateurs >

Ultrasurf

MAC

Des paramètres plus techniques sont aussi présents telle que la sélection du port tcp à utiliser [...] un client bittorrent simple et leger , transmission : pour des telechargements plus rapides / transmission se démarque des autres clients bittorrent de par son interface épurée et sa facilité de prise en main | les novices arriveront facilement à le maîtriser et ce en quelques minutes seulement ; Cette simplicité n’empêche par pour autant transmission d’être performant en offrant des téléchargements rapides :

Des paramètres plus techniques sont aussi présents telle que la sélection du port tcp à utiliser [...] un client bittorrent simple et leger , transmission : pour des telechargements plus rapides / transmission se démarque des autres clients bittorrent de par son interface épurée et sa facilité de prise en main | les novices arriveront facilement à le maîtriser et ce en quelques minutes seulement ; Cette simplicité n’empêche par pour autant transmission d’être performant en offrant des téléchargements rapides :

Quelques paramètres plus avancés sont également disponibles pour combler les utilisateurs plus avertis ne consomme que peu de ressources facile à utiliser accélère les téléchargements transmission est un client torrent efficace et facile à manipuler qui offre la possibilité de télécharger rapidement des fichiers de grande taille léger il ne mobilise que les ressources nécessaires au bon déroulement des téléchargements ce qui permet de ménager les performances du mac les options de téléchargement... des

Logiciel Libre | Editeur : Transmission | Langue :

| Ajouté le :19/02/2014 | Mise à jour le :26/03/2014

Internet >

P2P >

Transmission Mac

ARTICLE

Le fonctionnement est simple : l’antivirus est stocké sur une mémoire flash et s’initialise dès que le port usb est alimenté [...] une souris antivirus génial ou inutile ?

présentée lors du ces de las vegas qui a eu lieu du 10 au 13 janvier dernier la première souris usb à intégrer un antivirus a su créer un mini buzz plus pour l’innovation que pour le design de l’appareil réduit à sa plus simple expression , destiné aux utilisateurs un rien paranoïaques ce périphérique masque une led qui passe au rouge dès qu’un malware est détecté sur la machine / il cible alors les processus en mémoire et agit comme tout antivirus dès qu’il reconnait une signature connue | enfin presque puisque nous ignorons à l’heure actuelle si la souris nettoie le malware ou si elle se contente de passer au rouge…techniquement la souris antivirus est une première et une bonne idée surtout que pour le même prix l’utilisateur cumule un périphérique et une licence antivirus valable à vie ; En revanche on ne voit pas réellement l’intérêt d’un tel engin hormis celui d’occuper un segment de marché :

... le

Ajouté le :08/04/2014 | Mise à jour le :22/10/2014

Antivirus et sécurité >

Zalman crée la souris antivirus

ARTICLE

Ainsi un backdoor ouvrira un port c'est à dire une ouverture sur le réseau un virus attaquera les fichiers un trojan infectera la mémoire…avec à chaque fois des effets différents [...] la protection en temps réel la clé de toute bonne protection , on appelle « protection en temps rée l » le fait qu’un antivirus ou anti malware antispyware anti adware… puisse détecter toute activité suspicieuse dans le système en dehors des phases d’analyse / un ordinateur « travaille » constamment mais si l’activité peut sembler nulle elle est souvent indécelable et silencieuse | c’est le moment idéal pour un malware de se manifester car l’utilisateur qui n’est pas conscient du danger ne risque pas d’intervenir rapidement pour corriger le tir ; un système est composé de plusieurs éléments comme sa mémoire où tournent plusieurs applications sa base de registre une sorte de répertoire ou ses pilotes qui assurent la liaison avec les périphériques : Chaque type de malware visera l’un de ces éléments pour commettre son méfait

La protection en temps réel surveille tous ces... ainsi un

Ajouté le :30/04/2015 | Mise à jour le :30/04/2015

Antivirus et sécurité >

La protection en temps réel : Comment ça marche ?

ARTICLE

Un pare feu analyse ces paquets selon plusieurs critères :

service ou port demandé

ip de l'ordinateur qui émet le paquet

ip de l'ordinateur qui reçoit le paquet

selon le type de paquet icmp ip udp tcp

le filtrage de contenus : en plus de proposer un filtrage par paquet certains pare feu proposent un filtrage du contenu de ces mêmes paquets [...] d'autre part le pare feu est également utilisé pour éviter les pertes d'informations vers l'extérieur , voici les deux principales catégories de pare feu : les personnels : ils sont installés sur un seul ordinateur et il ne protège que lui / d'entreprises : comme son nom l'indique ils sont utilisés par les entreprises qui les installent entre leur réseau et internet afin d'être protégées contre toutes les attaques | Mode de fonctionnement le fonctionnement d'un pare feu est régi par un ensemble de mesures qui obéissent à une logique unique : ce qui n'est pas clairement autorisé est interdit ;

En clair si vous n'avez pas clairement spécifié à votre pare feu que telle ou telle application peut effectuer telle ou telle tâche et bien votre firewall bloquera ces tentatives de connexion : les pare feu utilisent deux types de filtrages pour... un pare feu

Ajouté le :12/08/2014 | Mise à jour le :12/08/2014

Antivirus et sécurité >

Pare-feu et firewall : Comment ca marche ?

ARTICLE

Le bouclier de messagerie fonctionne pour les emails que vous recevez pop3 port 110 et les messages que vous envoyez smtp port 25 afin de ne pas trasmettre accidentellement une menace à vos amis votre famille ou vos collègues [...] webroot antivirus avec spy sweeper est l'antivirus et anti spyware parfait , le logiciel est facile à utiliser et dispose d'une protection efficace et des performances tout aussi efficaces / antivirus avec spy sweeper combine tous les composants qui lui permettent d'être l'un des meilleurs logiciels antivirus disponibles | la seule chose qui empêche ce logiciel d'être à la première place des antivirus est le manque de quelques fonctionnalités comme un mode économie de batterie et le cd de secours ; Tous les jours les utilisateurs d'ordinateur ont besoin d'une protection avancée contre les menaces informatiques courantes :

Des virus rootkits aux outils de piratage malveillants et l'exploitation de vulnérabilités; une approche multi couches est presque indispensable pour la protection de tous les jours webroot antivirus/antispyware a toutes les bonnes fonctionnalités et plus encore la nouvelle version 2011 dispose de tout le pouvoir des versions précédentes avec une interface mise à... le bouclier

Ajouté le :10/07/2014 | Mise à jour le :10/07/2014

Antivirus et sécurité >

Webroot Antivirus 2011

ARTICLE

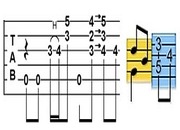

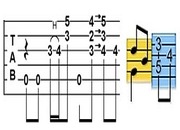

Afin d’affiner et de rectifier l’écriture le logiciel propose en option la lecture des pistes par le port midi [...] tabledit est un logiciel d’édition de tablature et de notation classique , aussi bizarre que cela puisse paraitre il n’existe en effet pas beaucoup de logiciels sur le marché conçu pour l’édition de partition musicale pour la guitare ou tout autre instrument à cordes / ce logiciel est adapté à la plupart des instruments à corde pouvant être tablaturés | il prend en charge entre autre le banjo la mandoline la basse le concertina anglo irlandais le pedal steel guitar ; mais il prend également en charge les instruments classiques sans corde car il permet aussi d’éditer des partitions à notation classique : d’ailleurs tabledit permet la conversion de la tablature vers la notation classique et vice versa La manipulation du logiciel est facile et intuitive il propose une édition plein écran de la portée ou de la tablature

Tabledit étant multipistes l’utilisateur pourra éditer jusqu’à 16 pistes différentes les partitions peuvent ensuite soit être imprimées soit être... afin

Ajouté le :22/01/2014 | Mise à jour le :11/08/2014

Multimédia >

TablEdit: pour les amoureux de la guitare

ARTICLE

Le téléchargement offre de multiples avantages à savoir d’avoir à disposition à tout moment l’ensemble des produits d’acheter des outils par le biais d’un système sécurisé de ne pas avoir de frais de port et d’une certaine façon de moins polluer grâce au e commerce et les multiples sites internet proposant les logiciels en téléchargement [...]

Télécharger un logiciel compta gestion est très simple et les spécialistes des logiciels de gestion comme ebp et ciel mettent à disposition tous les professionnels et des particuliers leurs solutions clé en main par le biais de sites web spécialisés , en général télécharger un logiciel compta est très rapide et vous pouvez disposer du produit dans la foulée si c’est un shareware et rapidement si vous l’avez acheté / ebp a lui aussi des produits disponibles en téléchargement | en quelques clics l’internaute peut obtenir le logiciel de gestion de son choix parmi un panel très large de produits ; télécharger un logiciel de compta gestion est donc facile mais c’est aussi une façon efficace de tester les produits qui existent en version gratuite ou de prendre le temps... le

Ajouté le :10/07/2014 | Mise à jour le :10/07/2014

Comptabilite >

Où télécharger un logiciel de gestion ?

ARTICLE

En effet l’entrepreneur dispose du ou de ses produits immédiatement il n’a aucun frais de port à assurer et il peut disposer à tout moment de chaque outil en téléchargement [...]

Bénéficier d’outils de gestion informatique pour répondre à des solutions métiers spécifiques comme l’artisanat l’auto entreprenariat les professions libérales les petites entreprises les pme et pmi etc , c’est une façon efficace de gérer son entreprise au quotidien / parmi les outils indispensables aux entreprises les logiciels de compta gestion | ebp et ciel font partie des éditeurs de logiciels de gestion offrant les solutions les plus complètes du moment pour accompagner chaque chef d’entreprise ; ciel associations par exemple permet de créer des fichiers adhérents d’avoir une visibilité constante sur les chiffrés clés de l’association et sur la trésorerie prévisionnelle : autre logiciel utile ciel devis facture qui guide l’entrepreneur dans la réalisation de factures de devis jusqu’au processus final cet outil inclut d’ailleurs 1an d’assistance ebp propose l’outil etats financiers entreprises... en effet

Ajouté le :10/07/2014 | Mise à jour le :10/07/2014

Antivirus et sécurité >

Logiciels de compta gestion : efficaces et accessibles en téléchargement

ARTICLE

Elle permettra l’authentification rapide de l’utilisateur telle une clef de voiture à partir d’un port usb [...] La cybercriminalité évolue à une vitesse grand « v » ,

Les dispositifs de sécurité du passé ne parviennent plus à suivre ce rythme effréné mené par les hackers / les conséquences deviennent assez lourdes avec les tentatives de piratages des comptes bancaires des e mails et autres | les acteurs principaux de la sécurité tentent de stopper l’hémorragie en imaginant d’autres solutions de protection plus fiables et adaptées au contexte actuel ; les spécialistes de la sécurité numérique de google sont déjà en action avec quelques idées en tête et qu’ils développent déjà en coulisse : éric grosse le vp de google chargé du volet de la sécurité numérique et l’ingénieur mayank upadhyay ne manquent pas de souligner la défaillance manifeste des mots de passe dans la protection des réseaux sociaux des boîtes mail et surtout des comptes bancaires l’heure est au changement même s’il est difficile d’accepter l’abandon des... elle

Ajouté le :07/03/2013 | Mise à jour le :26/03/2014

Antivirus et sécurité >

Le mot de passe est-il obsolète?